Tóm tắt nội dung

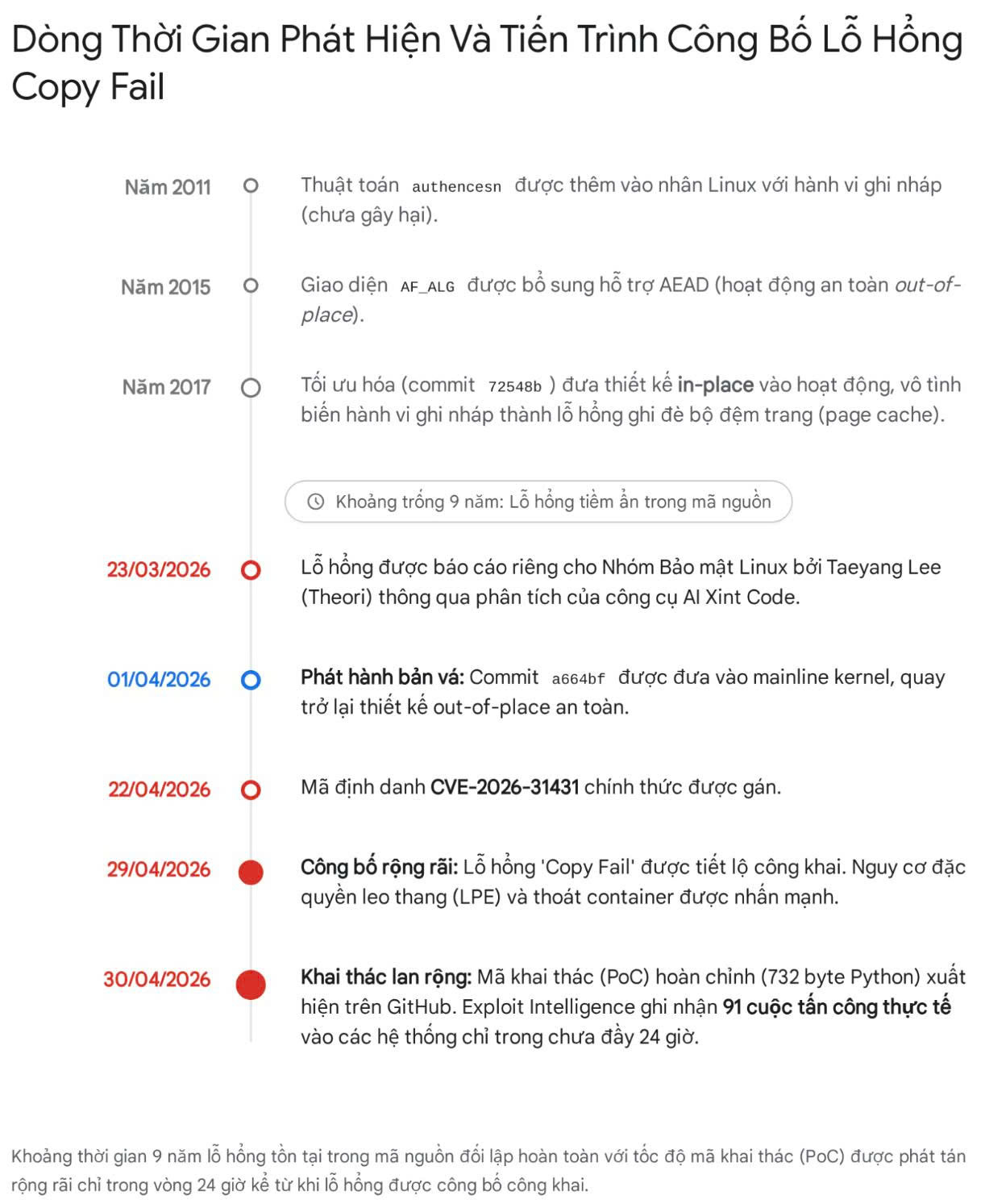

Chào các bạn quản trị viên hệ thống và những người đam mê an toàn thông tin! Hôm nay, chúng ta sẽ cùng mổ xẻ một trong những sự cố bảo mật Linux chấn động nhất dạo gần đây: CVE-2026-31431, hay còn được giới bảo mật gọi bằng cái tên “Copy Fail”. Lỗ hổng này đã nằm ẩn mình trong nhân Linux suốt 9 năm qua và cho phép bất kỳ người dùng cục bộ nào cũng có thể leo thang đặc quyền lên Root chỉ bằng một đoạn mã Python dài vỏn vẹn 732 byte.

“Copy Fail” là gì và tại sao nó lại đáng sợ?

Copy Fail là một lỗ hổng leo thang đặc quyền cục bộ (Local Privilege Escalation – LPE) với điểm số rủi ro CVSS 3.1 đạt 7.8 (Mức độ Cao). Khác với các lỗi tràn bộ đệm thông thường, đây là một khiếm khuyết logic phát sinh từ sự giao thoa phức tạp của ba yếu tố trong nhân Linux:

- Hệ thống Tệp Ảo (VFS) và Bộ nhớ Đệm Trang (Page Cache).

- Giao diện socket mã hóa

AF_ALG. - Lời gọi hệ thống

splice()(cơ chế truyền dữ liệu không qua sao chép – zero-copy).

Vào năm 2017, một bản cập nhật nhằm tối ưu hóa hiệu suất (cơ chế in-place) đã vô tình dỡ bỏ hàng rào bảo vệ vùng nhớ. Kẻ tấn công có thể lợi dụng thuật toán authencesn để thực hiện một lệnh ghi đè 4 byte trực tiếp lên bản sao của các tệp tin hệ thống quan trọng đang nằm trên RAM (ví dụ: tệp /etc/passwd hoặc /usr/bin/su).

Tàng hình chỉ có thể là tuyệt đối

Điều làm nên sự nguy hiểm tột độ của Copy Fail chính là khả năng tàng hình hoàn toàn trước các công cụ Giám sát Toàn vẹn Tệp (File Integrity Monitoring). Lỗ hổng này chỉ bóp méo dữ liệu trên RAM mà không hề lưu hay ghi đè xuống ổ cứng vật lý. Do đó, các công cụ quét bảo mật khi đối chiếu chuỗi băm (hash) trên ổ cứng vẫn sẽ báo cáo hệ thống an toàn, trong khi thực tế hacker đã chễm chệ ở vị trí Root!

Cơn ác mộng của môi trường điện toán đám mây & Container

Nếu tổ chức của bạn đang vận hành Docker hay Kubernetes, hãy đặc biệt chú ý! Do đặc thù các vùng chứa (container) chia sẻ chung nhân hệ điều hành (Host Kernel) và Bộ nhớ đệm trang, kẻ tấn công có thể dùng một container không đặc quyền làm bàn đạp để “bôi bẩn” một tệp tin hệ thống dùng chung. Kết quả? Chúng có thể thoát khỏi vỏ bọc vùng chứa (Container Escape) và chiếm luôn quyền quản trị trên toàn bộ máy chủ vật lý, đe dọa trực tiếp đến dữ liệu của các tenant khác.

Ma Trận Đánh Giá Rủi Ro Tác Động Doanh Nghiệp Của CVE-2026-31431:

| Môi trường | Rủi ro Tiếp cận | Mức độ Hậu quả | Ưu tiên Vá lỗi |

|---|---|---|---|

| Hạ tầng chia sẻ (Cụm Kubernetes, CI/CD Runners) | Thực thi mã (RCE) trong Container hoặc tài khoản người dùng cục bộ không đặc quyền. | Gây hỏng và sửa đổi bộ nhớ đệm trang (Page Cache) dùng chung. Dẫn đến thoát khỏi container (Container Escape) và chiếm quyền Root trên toàn bộ Node chủ. | Tối Cao |

| Máy chủ Linux Đa người dùng | Tài khoản người dùng cục bộ không đặc quyền (không yêu cầu quyền mạng). | Leo thang đặc quyền lên Root trên hệ thống. Kẻ tấn công có thể kiểm soát hoàn toàn máy chủ và xâm phạm dữ liệu của các tenant/người dùng khác. | Trung Bình |

| Máy tính xách tay cá nhân | Yêu cầu truy cập vật lý hoặc hệ thống đã bị lây nhiễm mã độc từ trước. | Leo thang đặc quyền cục bộ. Phạm vi rủi ro được giới hạn ở một thiết bị duy nhất, không có tác động lan truyền trực tiếp sang các hệ thống khác. | Thấp |

Ai đang nằm trong vùng nguy hiểm?

Hầu như toàn bộ các bản phân phối Linux phổ biến sử dụng nhân được biên dịch từ năm 2017 đến nay đều dính lỗi. Các hệ sinh thái máy chủ lớn như Ubuntu (20.04 – 24.04), Red Hat Enterprise Linux (RHEL 8, 9, 10), Amazon Linux 2023, SUSE, Debian và AlmaLinux đều xác nhận chịu ảnh hưởng nghiêm trọng.

Hướng dẫn khắc phục khẩn cấp

Bạn đừng hoảng loạn, dưới đây là checklist các bước ứng phó khẩn cấp để bạn bảo vệ hệ thống:

1. Cập nhật Kernel (Giải pháp dứt điểm)

Nhiều bản phân phối đã tung ra bản vá chính thức. Hãy chạy lệnh cập nhật ngay lập tức:

- Đối với Debian/Ubuntu:

sudo apt update && sudo apt full-upgrade - Đối với RHEL/AlmaLinux/Rocky:

sudo dnf update 'kernel*'

👉 Lưu ý tối quan trọng: Bạn bắt buộc phải khởi động lại máy chủ (Reboot) để nhân Linux mới được nạp hoàn toàn vào RAM thay thế cho nhân cũ.

2. Giải Pháp Giảm Thiểu Tạm Thời (Workaround)

Nếu bạn chưa thể khởi động lại máy chủ hoặc chưa có bản vá, hãy chặn ngay mô-đun algif_aead gây lỗi:

- Tạo file cấu hình chặn tải:

echo "install algif_aead /bin/false" > /etc/modprobe.d/disable-algif.conf - Gỡ mô-đun khỏi bộ nhớ đang chạy:

rmmod algif_aead 2>/dev/null - Dành riêng cho Ubuntu: Nhà phát hành Canonical đã tung ra bản cập nhật cho gói phần mềm

kmod(thông qua bản tin USN-8226-1 và USN-8226-2) giúp tự động khóa tải mô-đun này mà không cần đợi cập nhật toàn bộ nhân hệ thống.

3. Xóa Bộ Nhớ Đệm (Bắt buộc!)

Ngay cả khi bạn đã áp dụng lệnh chặn tải mô-đun, mã độc của kẻ tấn công có thể vẫn còn trôi nổi trên vùng nhớ đệm RAM từ trước. Hãy thanh tẩy nó ngay bằng lệnh:

echo 3 > /proc/sys/vm/drop_caches

4. Dựng Rào Chắn Cho Container

Với môi trường cụm (Cluster), hãy thiết lập các chính sách seccomp chặt chẽ cấm hoàn toàn hành vi khởi tạo socket loại AF_ALG từ bên trong các container. Điều này sẽ bẻ gãy mắt xích đầu tiên của chuỗi khai thác dù kernel máy chủ vật lý bên dưới vẫn chưa được cập nhật.

Kết luận

Copy Fail là một minh chứng rõ ràng cho việc một tinh chỉnh tối ưu hóa hiệu suất nhỏ bé cũng có thể gây ra hiệu ứng cánh bướm, đánh sập bức tường cách ly an toàn của toàn bộ hệ điều hành. Hãy chủ động rà soát, vá lỗi và cập nhật hệ thống của bạn ngay hôm nay!

Lỗ hổng “Copy Fail” (CVE-2026-31431) cho phép chiếm quyền Root Linux trong nháy mắt

Tóm tắt nội dung1 “Copy Fail” là gì và tại sao nó lại đáng sợ?2 [...]

Th5

Claude Design ra mắt và cú chuyển mình của ngành thiết kế công nghệ

Yên AI vừa phân tích sự kiện Claude Design ra mắt, một bước ngoặt khiến [...]

Th4

Sự cố bảo mật Vercel tháng 4 năm 2026 và bài học xương máu về Quản Trị Hệ Thống

Bài viết chia sẻ góc nhìn thực tế của một lập trình viên về Vercel [...]

Th4

Tadu WAF – Vovinam Engine 2.0 : Vệ sĩ canh gác WordPress của bạn 24/7

Tóm tắt nội dung1 Khi một server gánh hàng trăm website, bạn cần nhiều hơn [...]

Th4

Gemma 4 – Mô hình AI mã nguồn mở xịn nhất từ Google DeepMind

Tóm tắt nội dung1 Giới thiệu tổng quan về Gemma 42 Triết lý thiết kế [...]

Th4

Trải nghiệm Claude Opus 4.7: Bước nhảy vọt của mô hình lập trình AI tự động

Yên AI chia sẻ góc nhìn kỹ thuật về Claude Opus 4.7, mô hình AI [...]

Th4

Trăm ngàn lý do tại sao bạn nên dùng Docker trên VPS

Tóm tắt nội dung1 1. Không còn xung đột phiên bản2 2. Cài và gỡ [...]

Th4

Hơn 50.000 website WordPress đứng trước nguy cơ bị tấn công khi cài Plugin này

Tóm tắt nội dung1 Hơn 50.000 website WordPress đứng trước nguy cơ bị tấn công2 [...]

Th4